- Home

- Guida Cloud Security

Guida Cloud Security

39 Modi per Rivoluzionare la Sicurezza Cloud

39 Modi Innovativi per Rivoluzionare la Sicurezza degli ambienti Cloud

Scopri come:

☑️ Gestire tutta la sicurezza Cloud in modo semplice e centralizzato

☑️ Ottenere visibilità, governance e conformità per l'intero stack Cloud-native

☑️ Garantire la sicurezza su Amazon Web Services, Microsoft Azure e Google Cloud

☑️ Proteggere macchine virtuali, container, funzioni serverless e API

☑️ Applicare al Cloud politiche di micro-segmentazione e identity and access management (IAM)

☑️ Proteggere allo stesso tempo reti, endpoint e Cloud con un'unica piattaforma

☑️ Garantire la sicurezza di tutta l'infrastruttura a partire dall'analisi dei log

...e molto altro ancora!

I Nuovi Problemi di Sicurezza nell'Era Cloud-native

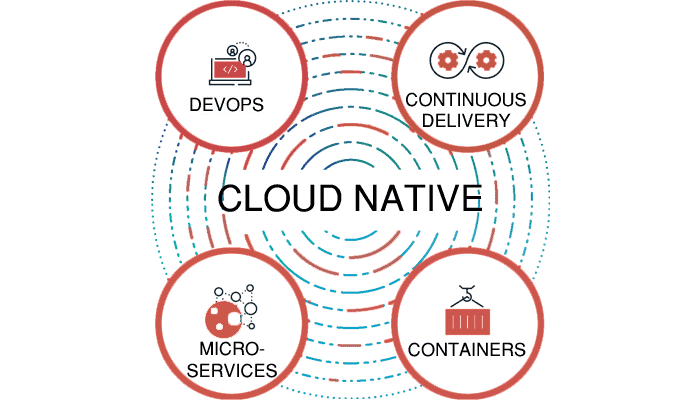

Il termine "Cloud-native" si riferisce ad un approccio alla creazione e all'esecuzione di applicazioni che sfrutta appieno un modello di fornitura di Cloud computing in sostituzione, totale o parziale, di data center on-premises.

Questo approccio prende il meglio di ciò che il Cloud ha da offrire come scalabilità, semplicità di distribuzione, gestione e potenza di elaborazione illimitata su richiesta ed applica questi principi allo sviluppo del software, combinato con l'automazione CI / CD, per aumentare radicalmente la produttività, l'agilità aziendale e il risparmio sui costi.

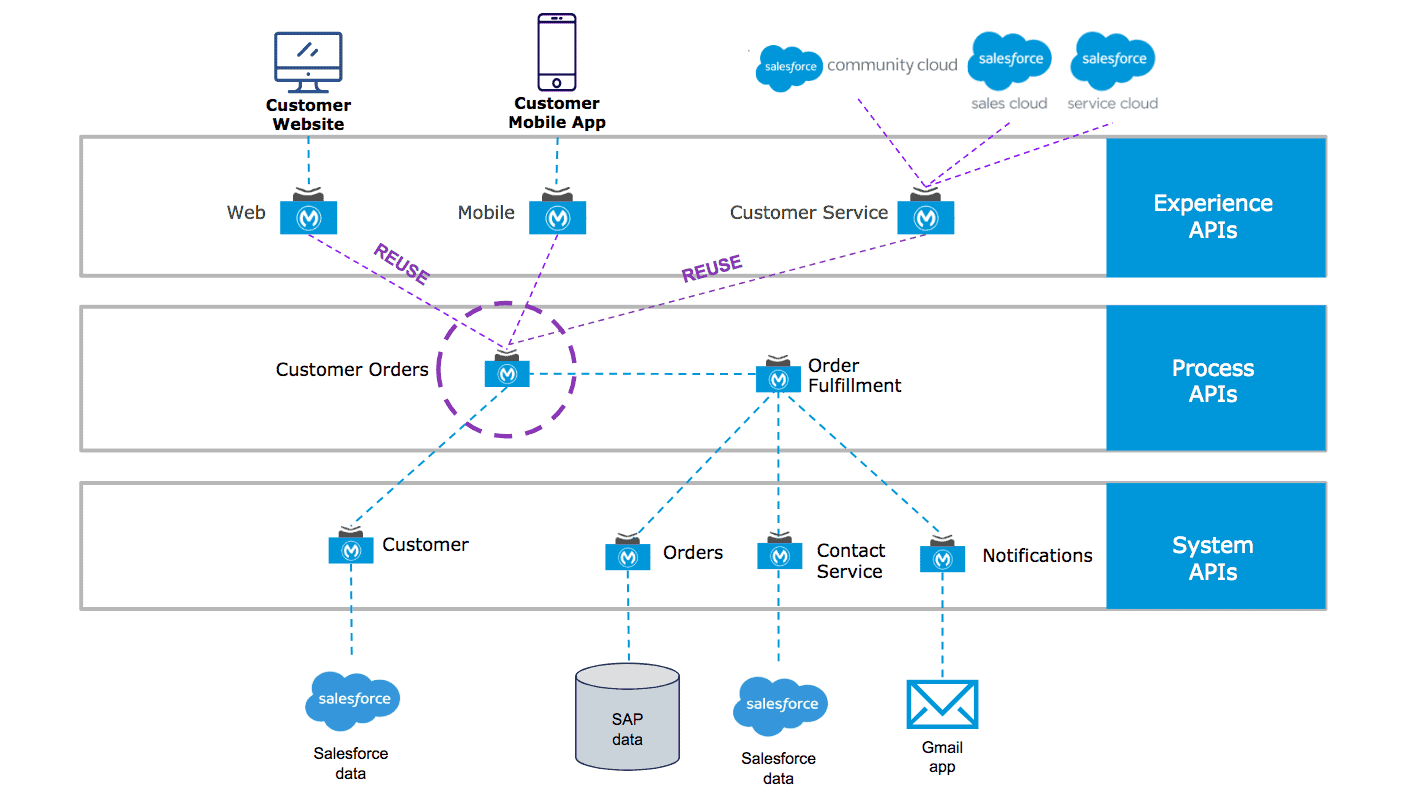

Le architetture native del Cloud sono costituite da elementi come container, sicurezza server-less, piattaforme PaaS e micro-servizi.

La Cyber Security Tradizionale non è adatta al Cloud

Le metodologie di sicurezza tradizionali non sono state progettate per affrontare i flussi di lavoro Cloud-native. Controlli di prevenzione limitati, scarsa visibilità e strumenti privi di automazione producono analisi di sicurezza incomplete. Mancano inoltre controllo centralizzato e politiche coerenti che comprendano tutta l'infrastruttura dell'azienda (reti, endpoint e Cloud).

L'approccio Cloud-native offre una moltitudine di vantaggi (ad esempio, la consegna più rapida dei progetti) ma introduce anche nuove sfide di sicurezza:

❌ Le Metodologie di Sicurezza tradizionali non sono state progettate per affrontare i flussi di lavoro Cloud-native

Poiché sempre più organizzazioni hanno adottato le metodologie DevOps e i team di sviluppatori hanno iniziato ad aggiornare le proprie pipeline di sviluppo delle applicazioni, i team di sicurezza si sono presto resi conto che i loro strumenti non erano adatti per i modelli di sicurezza Cloud-native, basati su API e indipendenti dall'infrastruttura (liberamente accoppiati).

Un data center è un ambiente fisso in cui le applicazioni vengono eseguite su server dedicati a cui possono accedere solo gli utenti autorizzati. Al contrario, un ambiente Cloud è dinamico e automatizzato, ed è possibile accedere ovunque, in qualsiasi momento e da qualsiasi dispositivo. Per il professionista della Cyber Security, sembra che molti dei principi che rendono attraente il Cloud computing siano in contrasto con le migliori pratiche di sicurezza della rete.

❌ Controlli di Prevenzione limitati, scarsa Visibilità e strumenti privi di Automazione producono Analisi di Sicurezza Incomplete

Tutti questi aspetti aumentano il rischio di compromissione e la probabilità di violazioni negli ambienti Cloud. I rischi per la sicurezza che oggi minacciano un data center e una rete cambiano una volta che le applicazioni si spostano nel Cloud, sia in una migrazione completa che in uno scenario ibrido in cui alcune applicazioni si spostano nel Cloud mentre altre rimangono on-premises.

In effetti, in diversi modi, i rischi per la sicurezza affrontati quando si passa al Cloud diventano più significativi. Ad esempio:

- La sicurezza vuole separazione e segmentazione, con un approccio il più possibile Zero Trust; il Cloud si basa su risorse condivise, in molti casi attraverso vari livelli di fiducia.

- Le configurazioni di sicurezza sono orientate al processo; gli ambienti di Cloud computing sono dinamici. I carichi di lavoro virtuali possono essere creati, rimossi o modificati in pochi minuti, continuamente.

❌ Necessità di Adottare una Moltitudine di Prodotti diversi per Proteggere Reti, Endpoint e Cloud - mancanza di Controllo Centralizzato e Politiche Coerenti su tutta l'Infrastruttura

In passato, le organizzazioni che desideravano abbracciare la tendenza Cloud-native si sono trovate di fronte alla necessità di acquistare più prodotti di sicurezza per supportare tali opzioni.

Unire soluzioni disparate nel tentativo di applicare politiche coerenti su Reti, Endpoint e Cloud è diventato più un problema che una soluzione.

Il requisito chiave per la protezione del Cloud è l'impostazione di una politica di sicurezza coerente, gestita in modo centralizzato in ambienti on-premises e Cloud. Gli stessi livelli di controllo delle applicazioni, gestione delle applicazioni non autorizzate e configurate in modo errato e prevenzione delle minacce sono necessari per proteggere sia l'ambiente di Cloud computing che la rete fisica e gli Endpoint.

La Necessità di Piattaforme di Sicurezza pensate per il Contesto Cloud-native

Il 51% delle organizzazioni partecipanti al report “2020 State of Cloud Native Security” ha affermato che un’unica soluzione end-to-end per il mondo Cloud-native migliorerebbe sensibilmente la propria postura di sicurezza.

Nel contesto appena descritto, emerge la richiesta di un approccio completamente nuovo alla sicurezza degli ambienti Cloud-native.

Secondo quanto affermato dai leader del settore Cyber Security nel report “2020 State of Cloud Native Security”:

- Siamo in un mondo multi-Cloud: il 94% degli intervistati ha dichiarato di utilizzare più di una piattaforma Cloud, con il 60% che afferma di utilizzare da 2 a 5 piattaforme.

- L’86% delle organizzazioni si aspetta che l’utilizzo di workload in Cloud aumenti, con un utilizzo sempre più frequente di una combinazione di VM, container, container-as-a-service (CaaS), platform-as-a-service (PaaS) e architetture serverless.

Man mano che le organizzazioni sfruttano realtà multi-Cloud, sono richieste nuove funzionalità per implementare policy di sicurezza Cloud coerenti e gestire i rischi in modo olistico su tutta l'infrastruttura IT.

Tali esigenze sono soddisfatte al meglio attraverso l’utilizzo di un’unica piattaforma completa: infatti, il 51% delle organizzazioni partecipanti al report ha affermato che un’unica soluzione end-to-end migliorerebbe sensibilmente la propria postura di sicurezza Cloud.

Queste organizzazioni hanno la necessità di eliminare il sovraccarico associato al mantenimento di soluzioni point-to-point ed eliminare i gap di visibilità in uno stack di sicurezza frammentato.

Una corretta sicurezza del Cloud richiede applicazioni aziendali che utilizzino principi di zero trust e implementazioni di sicurezza gestite in modo centralizzato, che permettano una gestione ottimale degli avvisi e aiutino a controllare lo shadow IT associato a complessi ambienti multi-Cloud e ibridi.

Come Gestire tutta la Sicurezza Cloud da un'Unica Piattaforma

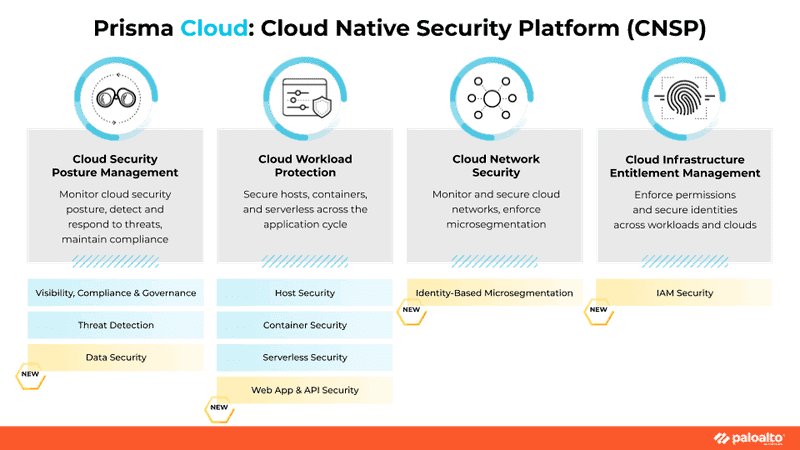

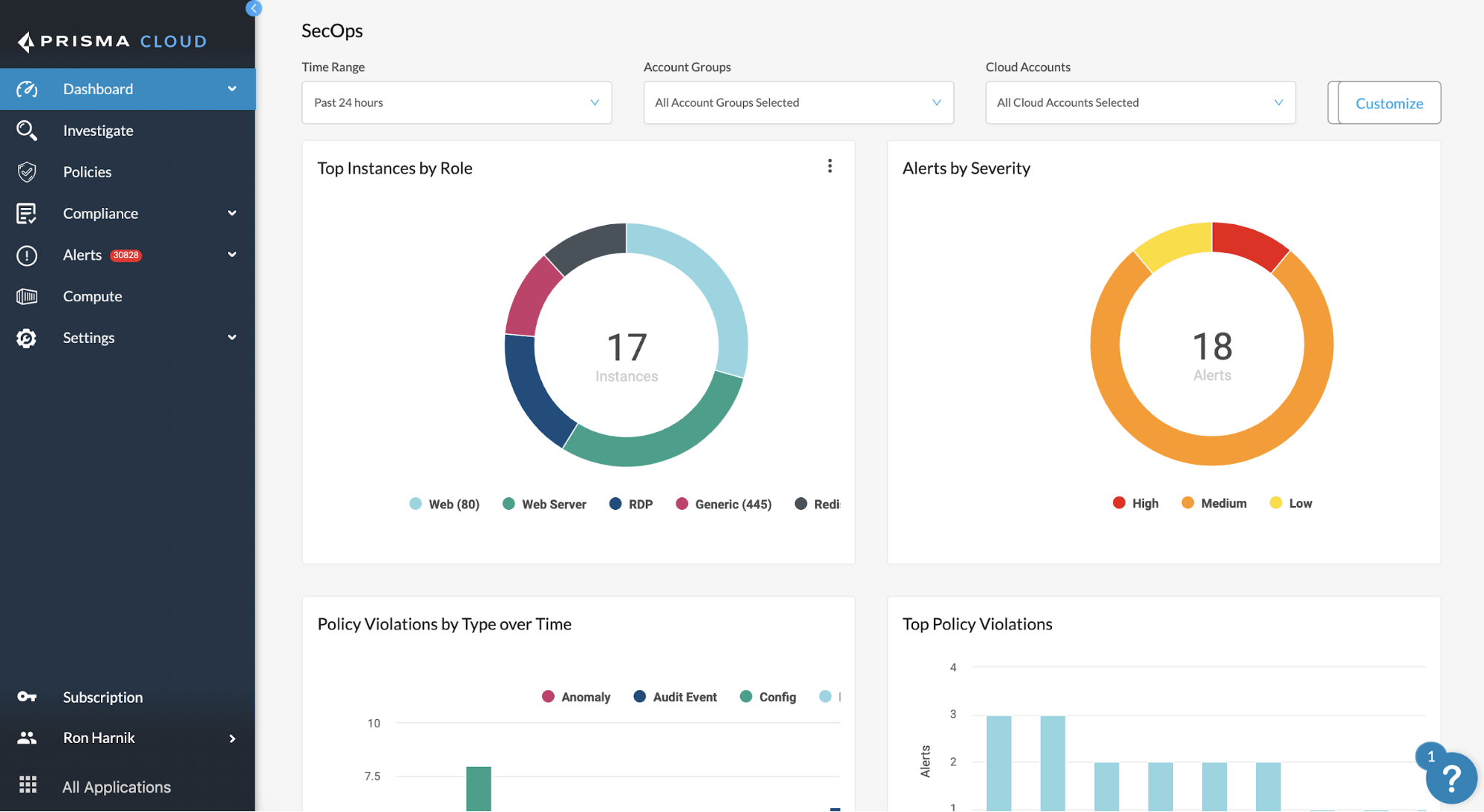

Prisma Cloud, lanciata da Palo Alto Networks nel novembre 2019, è l'unica piattaforma progettata nativamente per la protezione degli ambienti Cloud. Prisma consente di garantire la sicurezza su Amazon AWS, Microsoft Azure e Google Cloud, proteggere host, contenitori e ambienti serverless per tutto il ciclo di vita di sviluppo DevOps delle applicazioni, e molto altro ancora.

Con il lancio di Prisma Cloud nel novembre 2019, Palo Alto Networks ha annunciato una nuova categoria nella sicurezza del Cloud, la Cloud Native Security Platform (CNSP), per proteggere gli ambienti Cloud-native.

Prisma Cloud è l'unica piattaforma CNSP completa del settore, progettata ed ottimizzata per un’ampia serie di scenari di sicurezza Cloud-native.

La soluzione garantisce la protezione totale del ciclo di vita DevOps, dalla scansione del codice in fase di sviluppo alla gestione del rischio di runtime, fornendo anche dettagliate analisi forensi per la risposta agli incidenti.

Quando le organizzazioni utilizzano molteplici strumenti di sicurezza frammentati, l’ambiente Cloud diventa meno sicuro: la complessità genera vulnerabilità.

Nessun altro fornitore di soluzioni di sicurezza Cloud offre funzionalità così complete in un unico prodotto all'interno di un pannello di controllo centralizzato.

Prisma Cloud aiuta la nostra azienda a realizzare il concetto di DevSecOps; possiamo finalmente valutare la sicurezza in ogni fase di sviluppo. Se viene rilevata una vulnerabilità, la possiamo correggere facilmente prima di entrare in produzione.

Nicola Mutti, Responsabile della Sicurezza Cuebiq

Prisma Cloud consente di:

![]() ☑️ Gestire la postura della sicurezza nel Cloud

☑️ Gestire la postura della sicurezza nel Cloud

![]() ☑️ Rilevare e rispondere alle minacce in modo semplice e centralizzato

☑️ Rilevare e rispondere alle minacce in modo semplice e centralizzato

![]() ☑️ Garantire la sicurezza su Amazon AWS, Microsoft Azure e Google Cloud

☑️ Garantire la sicurezza su Amazon AWS, Microsoft Azure e Google Cloud

![]() ☑️ Proteggere il carico di lavoro nel Cloud

☑️ Proteggere il carico di lavoro nel Cloud

![]() ☑️ Proteggere host, contenitori ed ambienti serverless per tutto il ciclo di vita di sviluppo DevOps delle applicazioni

☑️ Proteggere host, contenitori ed ambienti serverless per tutto il ciclo di vita di sviluppo DevOps delle applicazioni

![]() ☑️ Gestire i diritti di accesso applicando Micro-Segmentazione sull'infrastruttura Cloud

☑️ Gestire i diritti di accesso applicando Micro-Segmentazione sull'infrastruttura Cloud

![]() ☑️ Monitorare e proteggere le reti Cloud con Identity and Access Management (IAM)

☑️ Monitorare e proteggere le reti Cloud con Identity and Access Management (IAM)

e molto altro ancora.

Oltre 85 aziende della classifica Fortune 100 utilizzano la suite di Next-Generation Security di Palo Alto Networks per la protezione a 360 gradi dalle minacce informatiche.

Con Prisma Cloud, il team di sicurezza ora ha la visibilità e il controllo fondamentali per le proprie operazioni. La piattaforma di Cloud Native Security ha fornito una visione unificata della postura di sicurezza e conformità nell'intero stack nativo del Cloud.

Chetan Jha, Chief Product e Cloud Security Officer Experian

Scarica la Brochure di Prisma Cloud

🔽 Scarica la brochure di Prisma Cloud per scoprire

come Gestire tutta la Sicurezza Cloud da un'Unica Piattaforma

Come Ottenere Visibilità, Governance e Conformità per l'intero stack Cloud

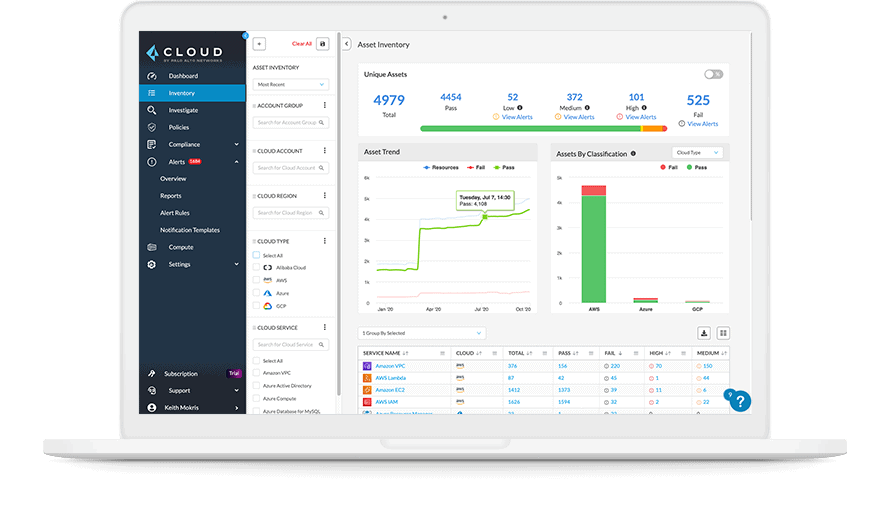

Con Prisma Cloud è possibile ottenere visibilità completa con un inventario delle risorse Cloud in tempo reale, garantire governance, compliance, e protezione dei dati con semplicità, mettere in sicurezza l'intero ciclo di vita di sviluppo DevOps.

Il primo passo verso una postura di sicurezza solida è una visibilità profonda e contestuale.

Prisma Cloud offre una panoramica di tutte le entità Cloud e mostra come le relazioni tra di esse influenzano lo stato di sicurezza dell'infrastruttura, quindi permette di applicare Policy di Governance personalizzabili che mantengono il Cloud aziendale conforme agli standard interni ed alle normative.

Prisma Cloud consente di:

![]() ☑️ Ottenere Visibilità Completa con un Inventario delle Risorse Cloud in Tempo Reale

☑️ Ottenere Visibilità Completa con un Inventario delle Risorse Cloud in Tempo Reale

![]() ☑️ Scoprire dinamicamente nuove risorse quando vengono distribuite nel Cloud e monitorare le modifiche storiche a fini di controllo

☑️ Scoprire dinamicamente nuove risorse quando vengono distribuite nel Cloud e monitorare le modifiche storiche a fini di controllo

![]() ☑️ Ottenere una visione unificata di sicurezza e conformità dell'intera infrastruttura IT dell'azienda, del ciclo di vita completo delle applicazioni e degli ambienti Cloud

☑️ Ottenere una visione unificata di sicurezza e conformità dell'intera infrastruttura IT dell'azienda, del ciclo di vita completo delle applicazioni e degli ambienti Cloud

![]() ☑️ Garantire Governance e Compliance

☑️ Garantire Governance e Compliance

![]() ☑️ Monitorare continuamente tutte le risorse Cloud per errori di configurazione, vulnerabilità e altre minacce alla sicurezza

☑️ Monitorare continuamente tutte le risorse Cloud per errori di configurazione, vulnerabilità e altre minacce alla sicurezza

![]() ☑️ Applicare i requisiti di conformità (interni ed esterni all'azienda) utilizzando la libreria di standard di conformità più completa del settore

☑️ Applicare i requisiti di conformità (interni ed esterni all'azienda) utilizzando la libreria di standard di conformità più completa del settore

![]() ☑️ Generare facilmente report completi per gli audit interni ed esterni

☑️ Generare facilmente report completi per gli audit interni ed esterni

![]() ☑️ Garantire la Sicurezza dei Dati nel Cloud

☑️ Garantire la Sicurezza dei Dati nel Cloud

![]() ☑️ Monitorare continuamente l'archiviazione Cloud per minacce alla sicurezza (ad esempio volumi di archiviazione non crittografati)

☑️ Monitorare continuamente l'archiviazione Cloud per minacce alla sicurezza (ad esempio volumi di archiviazione non crittografati)

![]() ☑️ Gestire l'accesso ai file e proteggere i dati sensibili

☑️ Gestire l'accesso ai file e proteggere i dati sensibili

Prisma Cloud consente di mettere in Sicurezza l'intero ciclo di vita di sviluppo DevOps: ottenere visibilità e applicare con semplicità le politiche di governance all'intero ciclo di vita di sviluppo delle applicazioni, dagli IDE, agli strumenti SCM e CI, agli ambienti di produzione che eseguono carichi di lavoro in ambienti Cloud-ibridi e multi-Cloud.

Scarica la Brochure di Prisma Cloud

🔽 Scarica la brochure di Prisma Cloud per approfondire

come Ottenere Visibilità, Governance e Conformità per l'intero stack Cloud

Come Rilevare e Rispondere alle Minacce nel Cloud

Con Prisma Cloud è possibile identificare velocemente solo le minacce reali, riducendo drasticamente il numero degli avvisi, e rispondere alle minacce avanzate con il rilevamento delle anomalie di rete e UEBA.

Un rilevamento accurato delle minacce è il primo passo essenziale per avere visibilità sullo stato di sicurezza degli ambienti Cloud.

La natura dinamica e distribuita degli ambienti Cloud genera spesso numerosi avvisi privi di contesto, a un volume che può sopraffare i team di sicurezza.

Il tentativo di correlare i registri, i metadati delle API e gli avvisi basati sulle firme può inondare rapidamente i team con falsi positivi invece di informazioni utili.

Prisma Cloud consente di:

![]() ☑️ Identificare velocemente solo le minacce reali, eliminando i falsi positivi ed avvisi superflui

☑️ Identificare velocemente solo le minacce reali, eliminando i falsi positivi ed avvisi superflui

![]() ☑️ Identificare le minacce avanzate con il rilevamento delle anomalie di rete e UEBA (User and Entity Behaviour Analytics)

☑️ Identificare le minacce avanzate con il rilevamento delle anomalie di rete e UEBA (User and Entity Behaviour Analytics)

![]() ☑️ Garantire la sicurezza con Prisma Cloud Intelligence Stream, una combinazione di dati provenienti da oltre 30 fonti di intelligence uniche

☑️ Garantire la sicurezza con Prisma Cloud Intelligence Stream, una combinazione di dati provenienti da oltre 30 fonti di intelligence uniche

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud - Rilevamento e Risposta

per approfondire come Rilevare e Rispondere alle Minacce nel Cloud

Come Garantire la Sicurezza su Amazon Web Services, Microsoft Azure e Google Cloud

Con Prisma Cloud è possibile garantire la sicurezza sui principali provider Cloud come Amazon Web Services, Microsoft Azure e Google Cloud e molti altri.

Prisma Cloud consente di:

![]() ☑️ Garantire la Sicurezza su Amazon Web Services

☑️ Garantire la Sicurezza su Amazon Web Services

Prisma Cloud dispone di centinaia di policy AWS predefinite per portare chiarezza immediata del rischio e monitoraggio in tempo reale a tutti gli ambienti AWS, il tutto amplificato da un framework di agenti unificato per CWPP - inclusi Secure Elastic Compute Cloud (Amazon EC2), Elastic Kubernetes Service (Amazon EKS), AWS Fargate e AWS Lambda.

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud per Amazon Web Services

per approfondire come Garantire la Sicurezza su Amazon Web Services

![]() ☑️ Garantire la Sicurezza su Microsoft Azure

☑️ Garantire la Sicurezza su Microsoft Azure

Prisma Cloud fornisce centinaia di policy di Azure predefinite per portare chiarezza immediata del rischio e monitoraggio in tempo reale negli ambienti Azure, il tutto amplificato da un framework di agenti unificato per CWPP - per proteggere le VM di Azure, il servizio Azure Kubernetes (AKS), le istanze di contenitore di Azure e le funzioni di Azure.

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud per Microsoft Azure

per approfondire come Garantire la Sicurezza su Microsoft Azure

![]() ☑️ Garantire la Sicurezza su Google Cloud

☑️ Garantire la Sicurezza su Google Cloud

Prisma Cloud protegge risorse, applicazioni e dati contribuendo a garantire la conformità in tutti gli ambienti GCP, il tutto amplificato da un framework di agenti unificato per CWPP - per proteggere le macchine virtuali di Google, Google Kubernetes Engine (GKE), Google Cloud Run e Google Functions.

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud per Google Cloud

per approfondire come Garantire la Sicurezza su Google Cloud

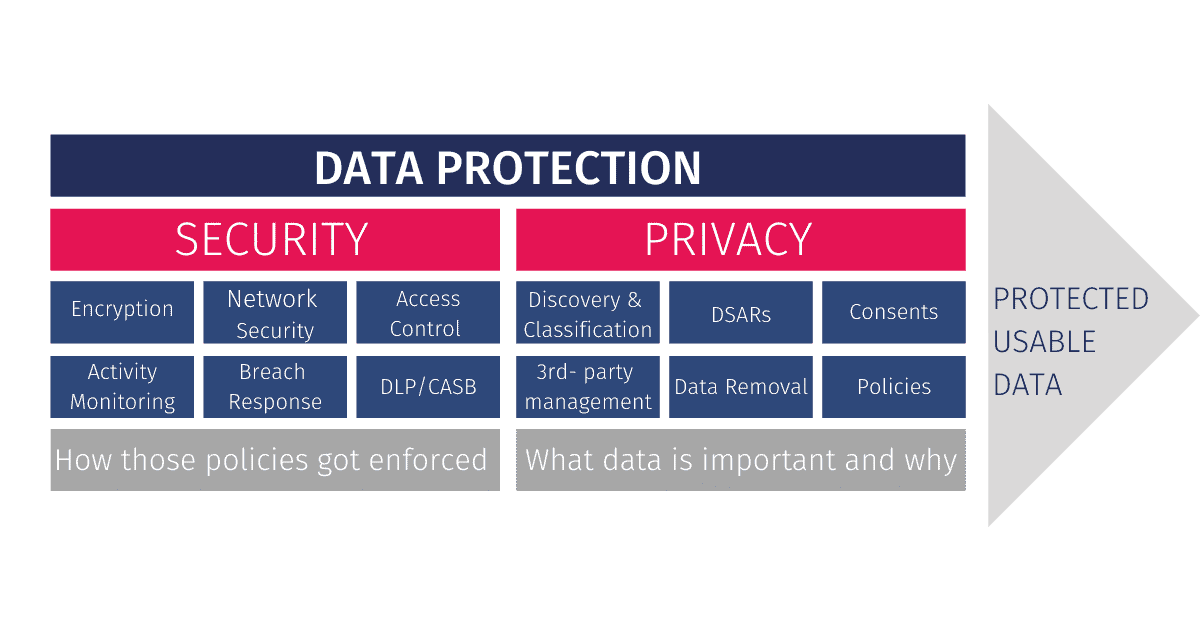

Come Garantire La Sicurezza dei Dati nel Cloud

Prisma Cloud Data Security è stato creato per identificare e proteggere i dati sensibili archiviati su servizi di Cloud storage pubblico e privato.

La capacità quasi illimitata offerta dai servizi di archiviazione Cloud ha consentito alle organizzazioni di raccogliere quantità esponenziali di dati, amplificando le sfide di classificazione e protezione.

Gli ambienti Cloud-native richiedono un modo integrato e automatizzato per identificare rapidamente i dati sensibili, quindi garantire che siano protetti, privi di malware e conformi.

Prisma Cloud Data Security è stato creato appositamente per affrontare le sfide della scoperta e della protezione dei dati alla scala e alla velocità comuni negli ambienti Cloud.

Prisma Cloud Data Security consente di:

![]() ☑️ Proteggere tutti i dati sensibili archiviati in servizi di Cloud storage pubblico come Amazon Web Services, Microsoft Azure e Google Cloud

☑️ Proteggere tutti i dati sensibili archiviati in servizi di Cloud storage pubblico come Amazon Web Services, Microsoft Azure e Google Cloud

![]() ☑️ Ottenere la classificazione dei dati e la scansione malware continua su servizi Cloud

☑️ Ottenere la classificazione dei dati e la scansione malware continua su servizi Cloud

![]() ☑️ Garantire la sicurezza con Palo Alto Networks Enterprise Data Loss Prevention (DLP) e le soluzioni di analisi del malware WildFire

☑️ Garantire la sicurezza con Palo Alto Networks Enterprise Data Loss Prevention (DLP) e le soluzioni di analisi del malware WildFire

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud Data Security

per approfondire come Garantire La Sicurezza dei Dati nel Cloud

Come Proteggere le Macchine Virtuali (VM) su qualsiasi Cloud Pubblico o Privato

Prisma Cloud permette di proteggere le Macchine Virtuali, monitorare in tempo reale eventuali vulnerabilità, garantire la conformità di tutto l'ecosistema virtualizzato.

Le Macchine Virtuali Linux e Windows sono parte centrale del portafoglio di applicazioni native del Cloud di molte organizzazioni.

Le Macchine Virtuali offrono isolamento, compatibilità e controllo adatti per l'esecuzione di quasi tutti i tipi di applicazioni, ed offrono agli utenti un'ampia gamma di casi d'uso durante l'esecuzione di carichi di lavoro Cloud.

Allo stesso tempo, per garantire la sicurezza gli host richiedono una combinazione di gestione delle vulnerabilità, monitoraggio della conformità, protezione del runtime e sicurezza di rete.

Prisma Cloud consente di:

![]() ☑️ Proteggere le Macchine Virtuali su qualsiasi ambiente Cloud pubblico o privato

☑️ Proteggere le Macchine Virtuali su qualsiasi ambiente Cloud pubblico o privato

![]() ☑️ Monitorare in tempo reale gli host per scoprirne le eventuali vulnerabilità

☑️ Monitorare in tempo reale gli host per scoprirne le eventuali vulnerabilità

![]() ☑️ Garantire la conformità e proteggere i carichi di lavoro in esecuzione da anomalie e minacce attive

☑️ Garantire la conformità e proteggere i carichi di lavoro in esecuzione da anomalie e minacce attive

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud per Macchine Virtuali

per approfondire come Proteggere le Macchine Virtuali

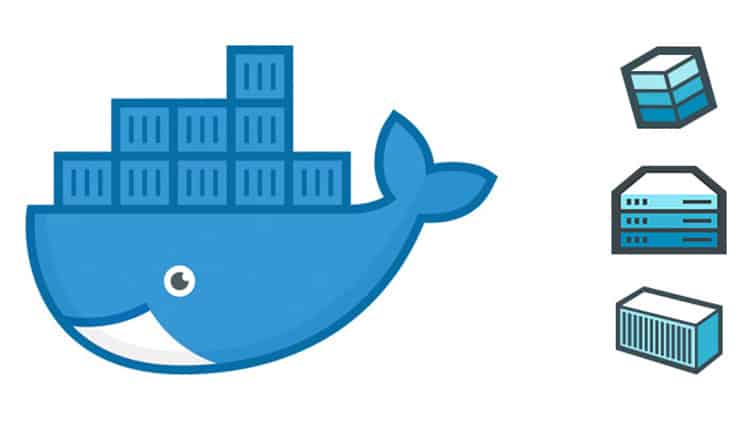

Come Proteggere Kubernetes, Docker e altre piattaforme Container su qualsiasi Cloud Pubblico o Privato

La sicurezza delle applicazioni containerizzate è diventata fondamentale negli ambienti Cloud-native. Con Prisma Cloud è possibile proteggere gli ambienti combinando filtri di priorità del rischio con la protezione del runtime su larga scala.

I container sono diventati fondamentali negli ambienti Cloud-native. I sondaggi mostrano che il 40% delle organizzazioni eseguono container o container as a service (CaaS).

Allo stesso tempo, le aziende che utilizzano container devono assicurarsi di disporre di una sicurezza specifica per soddisfare i requisiti di gestione delle vulnerabilità, conformità, protezione del runtime e sicurezza di rete delle loro applicazioni containerizzate.

Prisma Cloud analizza le immagini dei container e applica le policy come parte dei flussi di lavoro di Continuous Integration, Delivery & Deployment.

Prisma Cloud consente di:

![]() ☑️ Proteggere Kubernetes, Docker e altre piattaforme container su qualsiasi ambiente Cloud pubblico o privato

☑️ Proteggere Kubernetes, Docker e altre piattaforme container su qualsiasi ambiente Cloud pubblico o privato

![]() ☑️ Proteggere gli ambienti combinando filtri di priorità del rischio con la protezione del runtime su larga scala

☑️ Proteggere gli ambienti combinando filtri di priorità del rischio con la protezione del runtime su larga scala

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud - Sicurezza dei Container

per approfondire come Proteggere Kubernetes, Docker e altre piattaforme Container su qualsiasi Cloud Pubblico o Privato

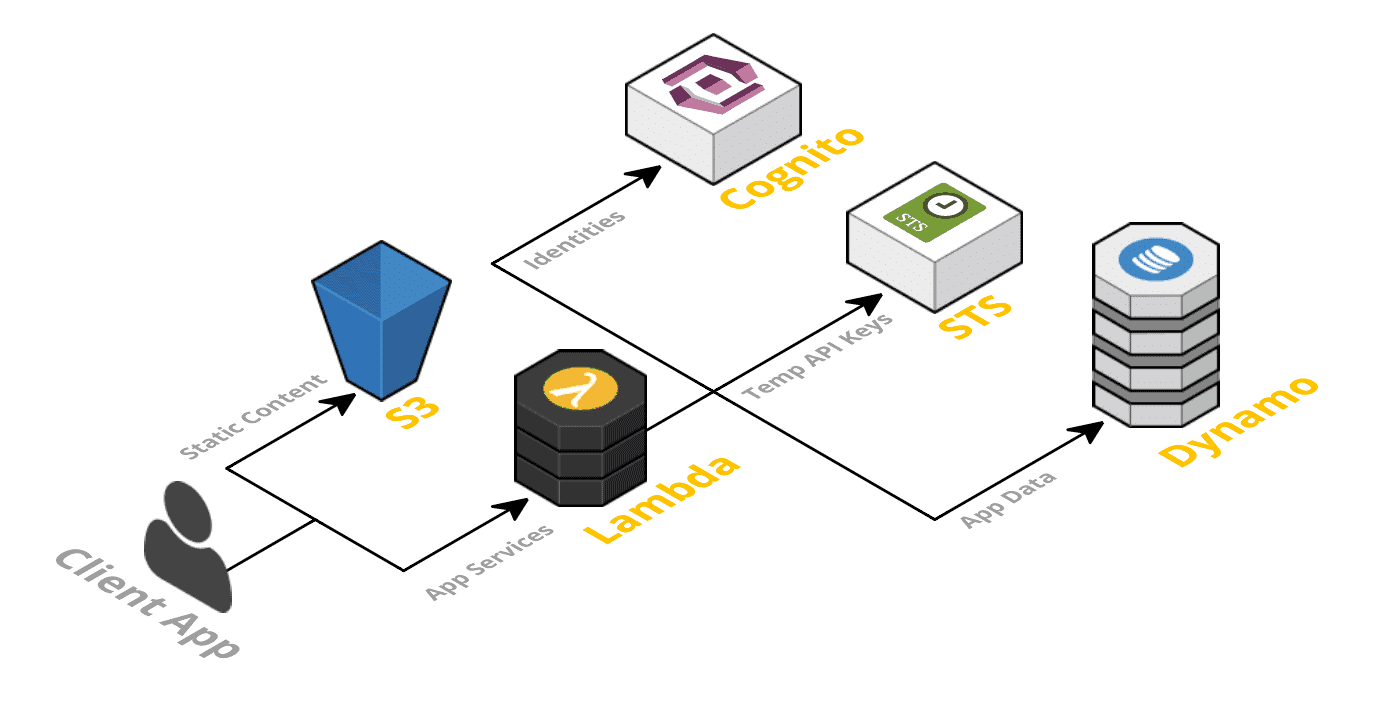

Come Proteggere le Funzioni Serverless durante l'intero ciclo di vita dell'Applicazione

La sicurezza delle applicazioni containerizzate è diventata fondamentale negli ambienti Cloud-native. Con Prisma Cloud è possibile proteggere gli ambienti combinando filtri di priorità del rischio con la protezione del runtime su larga scala.

Secondo il report "State of Cloud Native Security 2020", Serverless e PaaS rappresentano in media il 22% di tutti i carichi di lavoro.

Il Serverless sta crescendo in popolarità perché consente agli sviluppatori di creare frammenti di codice distinti e guidati da eventi chiamati "funzioni" che vengono astratte dall'infrastruttura di elaborazione sottostante ed eseguiti su richiesta.

Il Serverless permette di concentrarsi sulle logiche di business aziendale, ad esempio la rapidità nello sviluppo senza i vincoli di un'infrastruttura complessa.

Sebbene le architetture serverless rimuovano alcune complessità per sviluppatori e team DevOps, la loro sicurezza non può essere messa in secondo piano.

Le applicazioni serverless necessitano di sicurezza specifica, dispongono infatti di librerie che possono contenere vulnerabilità, devono essere configurate correttamente e devono essere protette in fase di esecuzione da attività o attacchi indesiderati.

Prisma Cloud consente di:

![]() ☑️ Garantire sicurezza Serverless su AWS, Azure e Google Cloud

☑️ Garantire sicurezza Serverless su AWS, Azure e Google Cloud

![]() ☑️ Proteggere le funzioni serverless durante l'intero ciclo di vita dell'applicazione

☑️ Proteggere le funzioni serverless durante l'intero ciclo di vita dell'applicazione

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud - Sicurezza Serverless

per approfondire come Proteggere le Funzioni Serverless durante l'intero ciclo di vita dell'Applicazione

Come Proteggere le Applicazioni Web e le API su qualsiasi Cloud Pubblico o Privato

Le soluzioni WAAS (Web Application and API Security) offrono una protezione completa negli ambienti Cloud, e garantiscono una gestione continua di vulnerabilità, conformità e difesa del runtime.

Le applicazioni moderne presentano ai team di sicurezza una vasta superficie di attacco da monitorare e proteggere, rendendo i tradizionali firewall per applicazioni Web (WAF) difficili da gestire e scalare.

Le architetture moderne sono diverse dalle architetture IT tradizionali: le applicazioni Web vengono eseguite su una varietà di piattaforme di elaborazione, che coprono host, container e architetture serverless, che richiedono soluzioni Cloud-native appositamente progettate per la protezione dei flussi di lavoro DevOps.

I team di sicurezza devono garantire che la loro soluzione WAAS (Web Application and API Security) offra una protezione accurata e completa.

Prisma Cloud consente di:

![]() ☑️ Identificare automaticamente lo stato di protezione di applicazioni web e API negli ambienti Cloud, con un pannello di monitoraggio centralizzato

☑️ Identificare automaticamente lo stato di protezione di applicazioni web e API negli ambienti Cloud, con un pannello di monitoraggio centralizzato

![]() ☑️ Abilitare politiche di protezione personalizzabili o pre-configurate, che includono la top 10 di OWASP, la protezione API, i caricamenti di file, i controlli basati sulla posizione geografica, la gestione dei rischi dei bot e altro ancora

☑️ Abilitare politiche di protezione personalizzabili o pre-configurate, che includono la top 10 di OWASP, la protezione API, i caricamenti di file, i controlli basati sulla posizione geografica, la gestione dei rischi dei bot e altro ancora

![]() ☑️ Garantire una gestione continua di vulnerabilità, conformità e difesa del runtime, assicurando che ogni livello dello stack sia protetto

☑️ Garantire una gestione continua di vulnerabilità, conformità e difesa del runtime, assicurando che ogni livello dello stack sia protetto

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud - Sicurezza Web e API

per approfondire come Proteggere le Applicazioni Web e le API su qualsiasi Cloud Pubblico o Privato

Come Proteggere le Risorse Cloud con la Micro-segmentazione basata sull'Identità

Con Prisma Cloud è possibile effettuare con semplicità politiche di Micro-segmentazione basata sull'identità per migliorare la postura di sicurezza nella distribuzione di applicazioni Cloud-native.

Con la crescita del Cloud Computing, la maggior parte delle aziende hanno adottato macchine virtuali e container nell'infrastruttura Cloud pubblica e privata.

Man mano che le organizzazioni continuano ad adottare carichi di lavoro Cloud-native, hanno sempre più bisogno di visibilità e gestione centralizzata delle policy di sicurezza per DevSecOps.

Prisma Cloud Identity-Based Micro-segmentation consente di:

![]() ☑️ Effettuare con semplicità politiche di Micro-segmentazione basata sull'identità per proteggere l'infrastruttura multi-Cloud e Cloud-ibrida

☑️ Effettuare con semplicità politiche di Micro-segmentazione basata sull'identità per proteggere l'infrastruttura multi-Cloud e Cloud-ibrida

![]() ☑️ Proteggere host e container Cloud, fornendo visibilità end-to-end e policy di sicurezza complete e centralizzate

☑️ Proteggere host e container Cloud, fornendo visibilità end-to-end e policy di sicurezza complete e centralizzate

![]() ☑️ Accelerare in modo sicuro la distribuzione di applicazioni Cloud-native

☑️ Accelerare in modo sicuro la distribuzione di applicazioni Cloud-native

Scarica la Brochure

🔽 Scarica la brochure di Prisma IB Microsegmentation

per approfondire come Proteggere le Risorse Cloud con la Micro-segmentazione basata sull'Identità

Come Proteggere le Risorse Cloud con Identity and Access Management (IAM)

Prisma IAM Cloud Identity and Access Management (IAM) controlla chi può eseguire azioni su risorse specifiche e protegge le risorse Cloud stabilendo l'accesso all'identità con i privilegi minimi.

Quando le aziende hanno migliaia di risorse distribuite su centinaia di account, la mancanza di visibilità sui diritti degli utenti rappresenta un rischio enorme. Cloud Identity and Access Management (IAM) controlla chi può eseguire azioni su risorse specifiche.

Le organizzazioni che implementano i principi dei privilegi minimi richiedono una visione unificata delle policy IAM, con automazione dei processi su account, risorse e policy Cloud, e controllo dell'accesso e autorizzazioni di rete.

Prisma Cloud IAM Security consente di:

![]() ☑️ Proteggere le risorse Cloud stabilendo l'accesso all'identità con i privilegi minimi

☑️ Proteggere le risorse Cloud stabilendo l'accesso all'identità con i privilegi minimi

![]() ☑️ Calcolare automaticamente le autorizzazioni effettive tra i fornitori di servizi Cloud, rilevare gli accessi eccessivamente permissivi e ottenere suggerimenti per le correzioni

☑️ Calcolare automaticamente le autorizzazioni effettive tra i fornitori di servizi Cloud, rilevare gli accessi eccessivamente permissivi e ottenere suggerimenti per le correzioni

![]() ☑️ Semplificare la Governance delle best practice IAM con policy out-of-the-box

☑️ Semplificare la Governance delle best practice IAM con policy out-of-the-box

![]() ☑️ Ottenere maggiore chiarezza monitorando le attività che potrebbero segnalare la compromissione dell'account con le funzionalità di analisi del comportamento degli utenti e delle entità (UEBA)

☑️ Ottenere maggiore chiarezza monitorando le attività che potrebbero segnalare la compromissione dell'account con le funzionalità di analisi del comportamento degli utenti e delle entità (UEBA)

Scarica la Brochure

🔽 Scarica la brochure di Prisma Cloud IAM Security

per approfondire come Proteggere le Risorse Cloud con Identity and Access Management (IAM)

Come Proteggere Reti, Endpoint e Cloud con un'Unica Piattaforma

Utilizzare molteplici strumenti di sicurezza separati per la protezione dei diversi ecosistemi aziendali crea diversi problemi critici. Cortex XDR offre una soluzione che consente di centralizzare Prevenzione, Rilevamento, Risposta, Remediation ed Analisi Forense su Rete, Endpoint e Cloud - da un'unica console.

Mentre Palo Alto Prisma copre tutte le necessità specifiche dei processi aziendali Cloud-native, Palo Alto Cortex XDR è la prima piattaforma EDR al mondo a integrare in modo completo e centralizzato la protezione di Reti, Endpoint e Cloud.

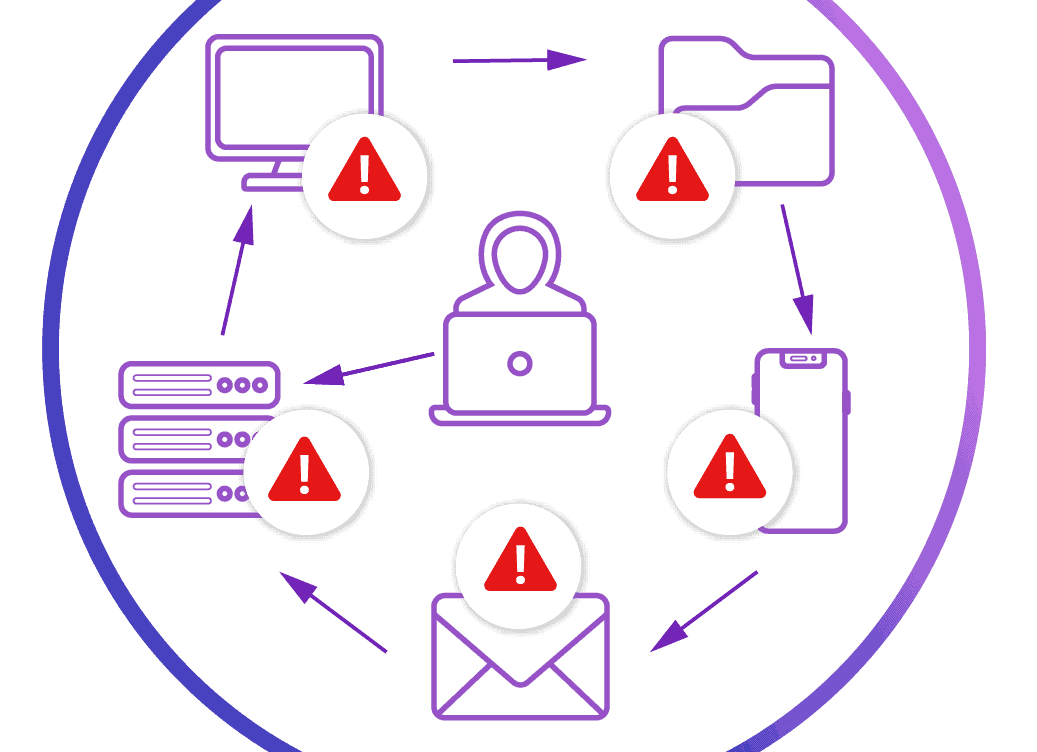

Utilizzare molteplici strumenti di sicurezza separati per la protezione dei diversi ecosistemi aziendali crea una serie di problemi:

- Costringe a passare da una console all'altra per mettere insieme gli indizi investigativi

- Genera una grande quantità di falsi positivi, avvisi imprecisi ed incompleti

- Rende le indagini estremamente lente e complesse e causa il mancato rilevamento degli attacchi

Cortex XDR offre una soluzione a questi problemi, e consente di:

![]() ☑️ Monitorare, rilevare e gestire minacce e vulnerabilità su tutta la rete - ovunque si trovino, su Rete, Endpoint e Cloud - da un'unica console

☑️ Monitorare, rilevare e gestire minacce e vulnerabilità su tutta la rete - ovunque si trovino, su Rete, Endpoint e Cloud - da un'unica console

Cortex XDR consente al team della sicurezza di contenere all'istante e da un'unica console le minacce su Endpoint, Rete e Cloud. Gli analisti possono arrestare rapidamente la diffusione del malware, limitare l'attività di rete da e verso i dispositivi, ed aggiornare le liste di prevenzione grazie a una stretta integrazione con i punti di enforcement.

La funzionalità Live Terminal consente agli analisti di investigare e arrestare rapidamente gli attacchi senza interrompere l'attività degli utenti finali, grazie a un accesso diretto agli endpoint.

![]() ☑️ Semplificare le indagini, rivelando automaticamente la causa principale, la sequenza di eventi e i dettagli di intelligence sulle minacce provenienti da qualsiasi fonte (Rete, Endpoint e Cloud), consentendo indagini fino all'88% più rapide

☑️ Semplificare le indagini, rivelando automaticamente la causa principale, la sequenza di eventi e i dettagli di intelligence sulle minacce provenienti da qualsiasi fonte (Rete, Endpoint e Cloud), consentendo indagini fino all'88% più rapide

![]() ☑️ Ridurre gli alert fino al 98%, grazie al raggruppamento intelligente degli avvisi, alla de-duplicazione e agli algoritmi di intelligenza artificiale e machine learning

☑️ Ridurre gli alert fino al 98%, grazie al raggruppamento intelligente degli avvisi, alla de-duplicazione e agli algoritmi di intelligenza artificiale e machine learning

Con Cortex XDR possiamo essere molto più pro-attivi. Ricevevamo 400 o 500 avvisi al giorno, ora siamo scesi a forse sette o otto. Non stiamo più spendendo sei ore sulla risposta agli incidenti, stiamo spendendo 10 minuti.

Bret Lopeman, Senior Security Engineer, Ada County

La console di gestione unificata Cortex XDR offre un supporto end-to-end per tutte le funzionalità. Unificare la gestione, il reporting, il triage e la risposta in un'unica console intuitiva permette di massimizzare la produttività.

Gli analisti possono valutare rapidamente lo stato di sicurezza di Endpoint, Rete e Cloud tramite dashboard personalizzabili, oltre a vedere una panoramica di incidenti e trend della sicurezza tramite report grafici programmati o generati on-demand.

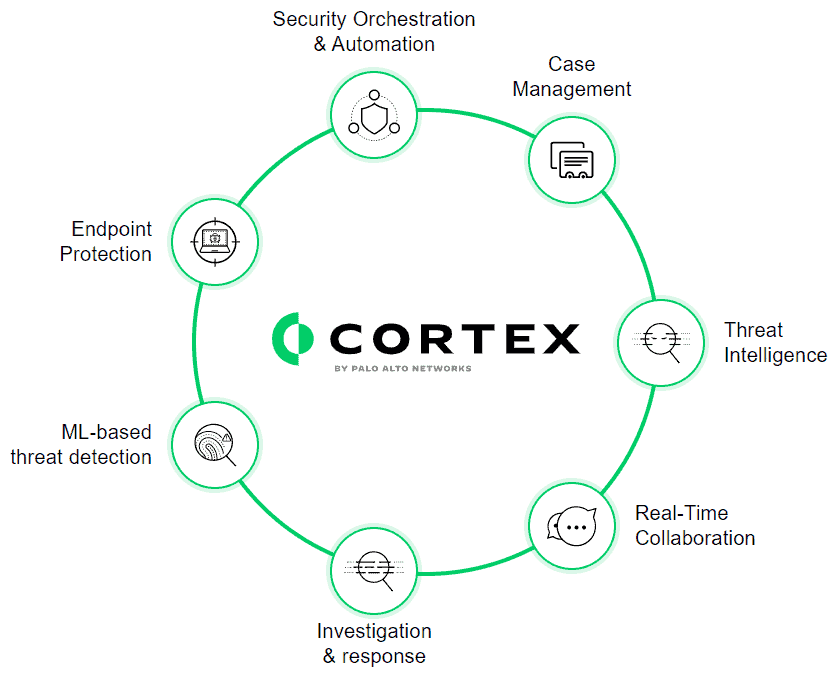

Grazie a Cortex XSOAR, Cortex XDR consente anche di:

![]() ☑️ Automatizzare le operazioni di sicurezza: i processi manuali rallentano la risposta agli incidenti e aumentano i costi operativi. Cortex XDR si integra nativamente con Cortex XSOAR per orchestrazione e automazione, consentendo di collaborare efficacemente tra i team, semplificare le indagini con analisi e risposte automatizzate basate su oltre 450 playbook che coprono tutti i flussi di analisi e remediation più comuni

☑️ Automatizzare le operazioni di sicurezza: i processi manuali rallentano la risposta agli incidenti e aumentano i costi operativi. Cortex XDR si integra nativamente con Cortex XSOAR per orchestrazione e automazione, consentendo di collaborare efficacemente tra i team, semplificare le indagini con analisi e risposte automatizzate basate su oltre 450 playbook che coprono tutti i flussi di analisi e remediation più comuni

![]() ☑️ Standardizzare i processi di risposta dello stack di prodotti di sicurezza per l'orchestrazione e l'automazione di tutte le operazioni

☑️ Standardizzare i processi di risposta dello stack di prodotti di sicurezza per l'orchestrazione e l'automazione di tutte le operazioni

Avevamo un disperato bisogno di automazione e di avere uno strumento che filtrasse le centinaia di alert di sicurezza. Cortex sta facendo esattamente questo. Stiamo finalmente eliminando gli alert non necessari e scoprendo gli avvisi importanti che non avremmo visto in precedenza.

Ryan Kramer, Enterprise Network Architect, Stato di Nord Dakota

Scarica la Brochure di Cortex XDR

🔽 Scarica la brochure di Cortex XDR per scoprire

come Proteggere Reti, Endpoint e Cloud con un'Unica Piattaforma

Cortex XDR consente di:

![]() ☑️ Bloccare attacchi conosciuti e sconosciuti su Reti, Endpoint e Cloud, sfruttando l'analisi basata su AI e la protezione dalle minacce comportamentali per bloccare malware, exploit e attacchi fileless

☑️ Bloccare attacchi conosciuti e sconosciuti su Reti, Endpoint e Cloud, sfruttando l'analisi basata su AI e la protezione dalle minacce comportamentali per bloccare malware, exploit e attacchi fileless

![]() ☑️ Ottenere la massima Visibilità su dati di Rete, Endpoint e Cloud: raccogliere e mettere in correlazione i dati per rilevamento, triage, indagine, ricerca e risposta alle minacce

☑️ Ottenere la massima Visibilità su dati di Rete, Endpoint e Cloud: raccogliere e mettere in correlazione i dati per rilevamento, triage, indagine, ricerca e risposta alle minacce

![]() ☑️ Rilevare automaticamente e in tempo reale attacchi sofisticati 24/7: utilizzare l'analisi basata su AI e le regole personalizzate per rilevare le minacce persistenti

☑️ Rilevare automaticamente e in tempo reale attacchi sofisticati 24/7: utilizzare l'analisi basata su AI e le regole personalizzate per rilevare le minacce persistenti

![]() ☑️ Semplificare le indagini con l'analisi automatizzata della causa principale e con un motore unificato per gli incidenti, per ridurre del 98% gli avvisi e poter affidare il triage anche a personale meno esperto

☑️ Semplificare le indagini con l'analisi automatizzata della causa principale e con un motore unificato per gli incidenti, per ridurre del 98% gli avvisi e poter affidare il triage anche a personale meno esperto

![]() ☑️ Aumentare la produttività e l'efficienza del SOC, unificando la gestione e il monitoraggio delle policy di sicurezza, le indagini e la risposta in tutta la Rete, gli Endpoint e gli ambienti Cloud in un'unica console

☑️ Aumentare la produttività e l'efficienza del SOC, unificando la gestione e il monitoraggio delle policy di sicurezza, le indagini e la risposta in tutta la Rete, gli Endpoint e gli ambienti Cloud in un'unica console

![]() ☑️ Eliminare le minacce senza interruzioni dell'attività, bloccando gli attacchi con precisione senza necessità di tempi di fermo dell'utente o del sistema

☑️ Eliminare le minacce senza interruzioni dell'attività, bloccando gli attacchi con precisione senza necessità di tempi di fermo dell'utente o del sistema

![]() ☑️ Eliminare le minacce avanzate: proteggere l'intera infrastruttura IT da insider nocivi, violazioni di policy, minacce esterne, attacchi ransomware, fileless, memory-only e malware avanzati zero-day

☑️ Eliminare le minacce avanzate: proteggere l'intera infrastruttura IT da insider nocivi, violazioni di policy, minacce esterne, attacchi ransomware, fileless, memory-only e malware avanzati zero-day

![]() ☑️ Ripristinare gli host all'integrità originale: semplificare la risposta seguendo gli step consigliati per la remediation. È possibile eseguire un rapido recovery da un attacco rimuovendo le chiavi di registro e i file nocivi, oltre a ripristinare i file danneggiati

☑️ Ripristinare gli host all'integrità originale: semplificare la risposta seguendo gli step consigliati per la remediation. È possibile eseguire un rapido recovery da un attacco rimuovendo le chiavi di registro e i file nocivi, oltre a ripristinare i file danneggiati

![]() ☑️ Estendere rilevamento, indagine e risposta a fonti di dati di terzi: attivare l'analisi comportamentale sui log raccolti da firewall e sistemi di terze parti, integrando gli avvisi in una visione unificata degli incidenti e analisi della causa principale per ottenere indagini più rapide ed efficaci

☑️ Estendere rilevamento, indagine e risposta a fonti di dati di terzi: attivare l'analisi comportamentale sui log raccolti da firewall e sistemi di terze parti, integrando gli avvisi in una visione unificata degli incidenti e analisi della causa principale per ottenere indagini più rapide ed efficaci

Cortex XDR riduce in media il costo di ownership del 44% rispetto all'utilizzo di soluzioni tradizionali separate in silos che non danno visibilità completa su tutta l'infrastruttura aziendale.

Scarica la Brochure di Cortex XDR

🔽 Scarica la brochure di Cortex XDR per scoprire

come Proteggere Reti, Endpoint e Cloud con un'Unica Piattaforma

Come Garantire la Sicurezza di tutta l'Infrastruttura a Partire dall'Analisi dei Log

Con il lancio di Elastic Security, ELK Stack, la soluzione più completa di monitoraggio e analisi dei log sul mercato, diventa una soluzione perfetta per SIEM, sicurezza degli endpoint, ricerca delle minacce, monitoraggio del Cloud, soprattutto in organizzazioni complesse che necessitano di massima personalizzazione dei processi.

ELK Stack è la soluzione più completa di monitoraggio e analisi dei log sul mercato; uno strumento completo che consente di raccogliere, archiviare e analizzare in tempo reale i log da tutta l'infrastruttura IT, inclusi gli elementi Cloud (ad es: AWS, Azure, Google Cloud, Cloud Pubblico e Privato).

È una soluzione molto meno plug-and-play e molto meno "specializzata" rispetto alle precedenti; ELK Stack non copre solo funzionalità di sicurezza, ma anche aree come il monitoraggio di eventi, anomalie e prestazioni su tutta la rete.

L'architettura open source, facilmente scalabile, è particolarmente adatta ad ecosistemi che richiedono la massima personalizzazione e l'analisi in tempo reale di decine di migliaia di log al secondo, qualsiasi siano le fonti di dati selezionate.

ELK Stack comprende:

- Logstash: un server per raccolta e monitoraggio dei log

- Elasticsearch: uno strumento di ricerca ideale per analizzare i file di registro

- Beats: un agente di trasferimento dati specializzato per i dati di registro

- Kibana: uno strumento di visualizzazione e analytics che fornisce dashboard personalizzabili per una migliore analisi in tempo reale

Scarica la Brochure di ELK Stack

🔽 Scarica la brochure di ELK Stack per scoprire

la piattaforma più Completa di Analisi dei Log

Con il lancio di Elastic Security, ELK Stack consente agli analisti della sicurezza di utilizzare i dati da tutte le fonti aziendali scelte per affrontare sfide di sicurezza complesse in modo rapido e su larga scala, andando oltre le tradizionali funzionalità SIEM con prevenzione, rilevamento e risposta integrati.

Elastic Security offre SIEM, sicurezza degli endpoint, ricerca delle minacce, monitoraggio del Cloud e altro ancora.

Elastic Security ci aiuta a eseguire le funzioni di rilevamento delle minacce, monitoraggio continuo e risposta agli incidenti, di cui abbiamo bisogno per proteggere efficacemente l'organizzazione. L'esecuzione di queste attività utilizzando un'unica interfaccia utente integra e semplifica tutti i flussi di lavoro delle nostre operazioni di sicurezza.

Jeff Rowe, Security Architect UC Davis

Elastic Security consente di:

![]() ☑️ Ampliare la Visibilità ed Eliminare i Punti Ciechi. Elastic Security semplifica la ricerca, la visualizzazione e l'analisi di tutti i dati: Cloud, utenti ed entità (UEBA), endpoint, rete etc. Consente quindi di ricercare e analizzare grandi quantità di dati, in tempo reale e storici, in pochi secondi.

☑️ Ampliare la Visibilità ed Eliminare i Punti Ciechi. Elastic Security semplifica la ricerca, la visualizzazione e l'analisi di tutti i dati: Cloud, utenti ed entità (UEBA), endpoint, rete etc. Consente quindi di ricercare e analizzare grandi quantità di dati, in tempo reale e storici, in pochi secondi.

![]() ☑️ Automatizzare la Prevenzione e il Rilevamento, e bloccare le Minacce su Larga Scala. Grazie ai filtri di analisi e rilevamento sviluppate da Elastic e dalla community, alle regole di correlazione e agli algoritmi di Machine Learning, Elastic Security consente di rilevare e prevenire attacchi complessi, compresi malware senza firma.

☑️ Automatizzare la Prevenzione e il Rilevamento, e bloccare le Minacce su Larga Scala. Grazie ai filtri di analisi e rilevamento sviluppate da Elastic e dalla community, alle regole di correlazione e agli algoritmi di Machine Learning, Elastic Security consente di rilevare e prevenire attacchi complessi, compresi malware senza firma.

![]() ☑️ Ridurre al Minimo le tempistiche di Analisi e Gestione degli Incidenti. L'interfaccia utente intuitiva, le numerose visualizzazioni che riproducono l'origine, l'estensione e la sequenza temporale di un attacco, e le azioni di risposta automatizzate consentono di accelerare l'analisi e la gestione degli incidenti.

☑️ Ridurre al Minimo le tempistiche di Analisi e Gestione degli Incidenti. L'interfaccia utente intuitiva, le numerose visualizzazioni che riproducono l'origine, l'estensione e la sequenza temporale di un attacco, e le azioni di risposta automatizzate consentono di accelerare l'analisi e la gestione degli incidenti.

![]() ☑️ Analizzare grandi quantità di Dati Rapidamente. Elastic consente di creare dashboard personalizzate drag-and-drop di analisi dei dati, allineare le visualizzazioni dei dati con i KPI e i flussi di lavoro dell'azienda, visualizzare dati da qualsiasi fonte anche non tradizionale per raccogliere informazioni più approfondite e semplificare il reporting.

☑️ Analizzare grandi quantità di Dati Rapidamente. Elastic consente di creare dashboard personalizzate drag-and-drop di analisi dei dati, allineare le visualizzazioni dei dati con i KPI e i flussi di lavoro dell'azienda, visualizzare dati da qualsiasi fonte anche non tradizionale per raccogliere informazioni più approfondite e semplificare il reporting.

![]() ☑️ Scalare rapidamente l'infrastruttura con Licenze Flessibili. Indipendentemente dal caso d'uso, dai dati importati o dal numero di Endpoint, Elastic offre licenze flessibili che consentono di pagare solo per le risorse utilizzate. Il prezzo basato sulle risorse di elaborazione piuttosto che sul volume dei dati importati aiuta le aziende a scalare in modo significativo la capacità di raccolta e analisi dei log riducendo i costi.

☑️ Scalare rapidamente l'infrastruttura con Licenze Flessibili. Indipendentemente dal caso d'uso, dai dati importati o dal numero di Endpoint, Elastic offre licenze flessibili che consentono di pagare solo per le risorse utilizzate. Il prezzo basato sulle risorse di elaborazione piuttosto che sul volume dei dati importati aiuta le aziende a scalare in modo significativo la capacità di raccolta e analisi dei log riducendo i costi.

Scarica la Brochure Elastic Security

🔽 Scarica la brochure di Elastic Security per scoprire

come Garantire la Sicurezza di tutta l'Infrastruttura a Partire dall'Analisi dei Log

CHI SIAMO

Florence Consulting Group, da oltre 20 anni, offre consulenza IT Enterprise per le grandi aziende italiane.

Con 4 sedi in Italia, oltre 100 collaboratori, partner internazionali e una divisione interamente dedicata al mercato Europeo, Florence Consulting Group offre soluzioni innovative nei settori tecnologicamente più avanzati per le imprese nell‘era digitale.

- 33% - Oltre 60 delle 200 aziende più grandi in Italia utilizzano i prodotti e servizi di Florence Consulting Group

- 70% - Tasso di crescita negli ultimi 3 anni di Florence Consulting Group sul mercato Italiano ed Europeo

Digital Transformation - Prodotti e servizi che consentono alla tua organizzazione di semplificare tutti i processi di business, innovare velocemente e aumentare la competitività nel nuovo mondo digitale.

System Integration & Cyber Security - Soluzioni di nuova generazione per reti aziendali complesse, che ti consentono di rendere l’infrastruttura IT performante, scalabile, semplice da gestire, con i massimi standard di sicurezza.

Enterprise Content Management - Soluzioni di Enteprise Content Management avanzate per sfruttare al meglio i contenuti e le informazioni dell’azienda a supporto di tutti i processi di Digital Transformation.

Dubbi, Domande, Maggiori Informazioni?

Per ricevere subito maggiori informazioni sui prodotti e servizi per la Protezione degli ambienti Cloud di Florence Consulting Group, chiamaci al numero (055) 538-3250, invia una mail a info@florence-consulting.it o compila il form di richiesta informazioni.

- Chiamaci allo (055) 538-3250

- Invia un'email a info@florence-consulting.it

- Compila il form di richiesta informazioni